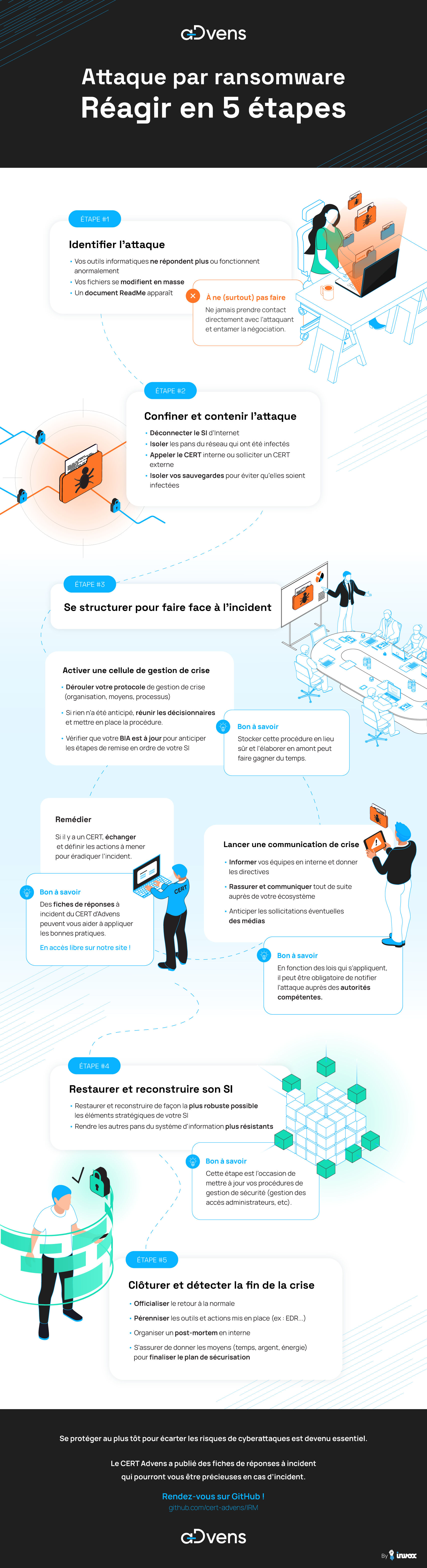

En cas d’attaque par ransomware, la réaction est capitale. Réagir c’est bien mais il faut le faire de façon organisée : ne répondez surtout pas à la demande de rançon par exemple. Réagir à une attaque par ransomware se fait par étapes : découvrez notre procédure.

Identifier les signes d’une attaque est la première étape essentielle pour se protéger d’un rançongiciel et savoir bien réagir. Les 3 signes les plus courants sont :

- des outils informatiques ne répondent plus ou fonctionnent anormalement,

- des fichiers se modifient en masse, signe qu’un programme malveillant est en train de chiffrer les fichiers,

- l’apparition d’un document appelé par exemple ReadMe.txt avec une demande de rançon, en échange de la clé de déchiffrement des fichiers infectés. N’y répondez pas !

Pas de panique, il faut rester calme et suivre les étapes suivantes pour réagir efficacement.

Rançongiciel : les étapes de réaction et de remédiation

Étape #2 : confiner et contenir l’attaque

Pour contenir l’attaque de rançongiciel, commencez par déconnecter le SI, puis isolez les pans du réseau qui ont été infectés. Il faut ensuite appeler votre CERT interne ou solliciter un CERT externe. Pensez à isoler vos sauvegardes pour éviter qu’elles soient infectées.

Étape #3 : se structurer pour faire face à l’incident

Pour faire face à l’incident de façon structurée, il faut effectuer en parallèle 3 actions :

- Activer une cellule de crise,

- Préparer les communications de crise, en interne comme en externe

- Définir et lancer les actions de remédiation.

Étape #4 : restaurer et reconstruire son SI

Commencez par reconstruire de façon la plus robuste possible les SI les plus compromis puis rendez les autres pans de l’architecture plus résistants.

Étape #5 : clôturer et détecter la fin de la crise

L’attaque est terminée ! C’est le moment d’officialiser le retour à la normale et de pérenniser les outils et actions mis en place (comme par exemple, un EDR). Il faut ensuite organiser un post-mortem en interne pour s’assurer de donner les moyens (temps, argent, énergie) nécessaires à la finalisation du plan de sécurisation et de protection contre les ransomwares.

Revivez la réaction à une attaque par ransomware par le CERT Advens :

Le temps de réaction est capital pour répondre à une attaque par ransomware. Et payer la rançon n’est jamais une bonne idée – rien ne garantit la restitution des données si vous cédez au chantage. Pour rester informé des menaces, sachez que le CERT d’Advens publie conjointement avec le CERT de SG (ex Société Générale) des fiches de réponses à incident disponibles sur GitHub.