Che cos’è una Active Directory?

Definizione di Active Directory

L’Active Directory è un componente centrale della maggior parte dei sistemi informativi moderni. È un servizio di directory progettato da Microsoft alla fine degli anni ’90 e viene utilizzato, ad esempio, per creare e gestire l’accesso privilegiato e le identità degli utenti.

Una Active Directory può archiviare risorse come:

- le stampanti;

- i server;

- gli utenti;

- le postazioni di lavoro.

L’Active Directory dispone anche di funzioni note come GPO (o “Group Policy Objects”), utilizzate per centralizzare la gestione della configurazione di tutte le postazioni di lavoro dell’infrastruttura IT.

Le GPO possono essere utilizzate, ad esempio, per limitare l’accesso alle risorse sensibili solo agli utenti autorizzati o per forzare l’attivazione di configurazioni sicure nell’intero sistema.

Cosa contiene?

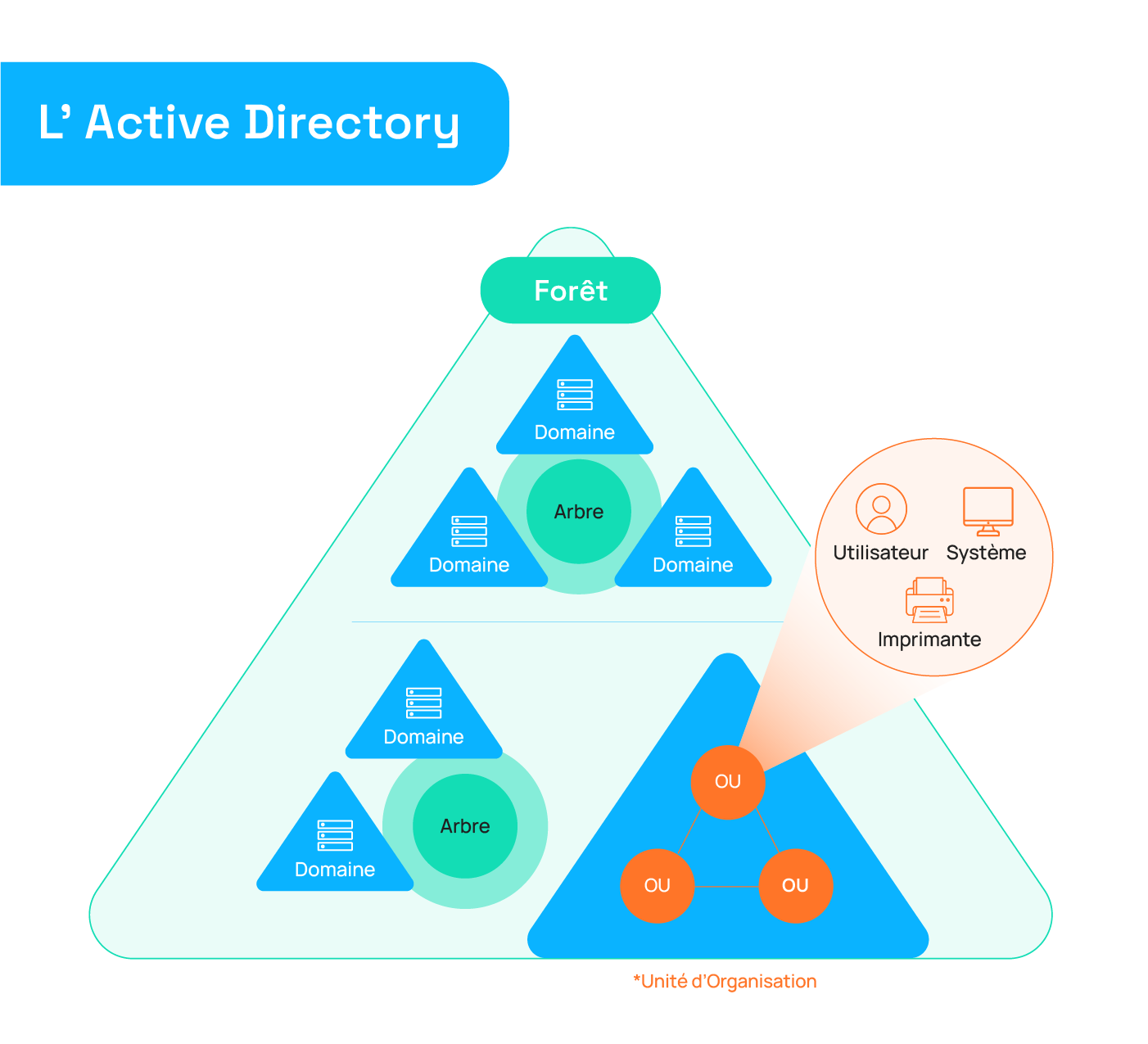

L’Active Directory è strutturata in 3 livelli:

- I domini;

- Gli alberi;

- Le foreste.

Diversi domini possono essere riuniti in un albero e diversi alberi possono essere riuniti in una foresta. La loro articolazione è spiegata di seguito.

I controller di dominio (DC) hanno il compito di organizzare e proteggere tutte queste risorse: ogni volta che viene creato un nuovo dominio, il server da cui viene eseguita questa operazione diventa il “controller di dominio”.

Altri server possono essere aggiunti come “controller di dominio” per gestire le richieste di autenticazione. Tuttavia, è possibile segmentare i ruoli di un DC per delegare, ad esempio, l’autenticazione o il DNS a un altro server.

Ma più sono i domini, più è difficile proteggerli e maggiori sono i rischi in termini di sicurezza informatica.

Active Directory: a cosa serve?

L’Active Directory è un servizio che garantisce l’interoperabilità tra diversi sistemi, centralizzando l’autenticazione degli utenti e la gestione dei diritti di accesso alle risorse.

Consente inoltre di distribuire informazioni sulla configurazione e sulla sicurezza a tutte le postazioni di lavoro e ai server gestiti tramite Active Directory. Quindi, tra le altre cose, incoraggia la collaborazione tra gli utenti!

Quali sono le diverse vulnerabilità di una Active Directory?

#1 Una cattiva gestione dell’Active Directory

Quando i criteri per le password degli utenti sono inefficaci, con password deboli o addirittura inesistenti! – la porta è aperta a tutte le intrusioni…

Lo stesso vale quando si autorizza la connessione come amministratore su una stessa postazione, con tutti i privilegi associati: se un utente utilizza un account amministratore per navigare in Internet o aprire file sospetti, potrebbe involontariamente infettare il sistema informatico nel suo complesso, tramite un virus o un malware. È quindi essenziale limitare l’accesso alle attività che lo richiedono.

Anche oggetti come computer, gruppi e utenti devono essere organizzati correttamente all’interno della directory: se l’organizzazione è mal progettata, le autorizzazioni possono essere concesse per errore o i criteri di sicurezza applicati in modo errato.

#2 Sistemi obsoleti

L’utilizzo di sistemi obsoleti aumenta notevolmente le possibilità di attacco da parte degli hacker. I server Windows 2003, ad esempio, non sono più supportati da Microsoft da oltre 5 anni. Di conseguenza, non beneficiano più di aggiornamenti regolari della sicurezza.

#3 Integrazione tra vari servizi che favoriscono l’escalation dei privilegi

Servizi come la gestione delle buste paga, la posta elettronica e i server web sono spesso collegati tra loro. In questo modo, si creano percorsi pericolosi, consentendo agli hacker di effettuare movimenti laterali – spesso facilitati dal riutilizzo delle password tra diversi sistemi informatici – all’interno del SI e di ottenere maggiori privilegi.

Ad esempio, un hacker potrebbe sfruttare una vulnerabilità e ottenere l’accesso a informazioni sensibili contenute nelle e-mail: con questi dati, potrebbe poi accedere ad altri servizi e paralizzarli in cambio di un riscatto.

#4 Scarso monitoraggio dell’Active Directory

Una delle sfide principali per il monitoraggio dell’Active Directory è la gestione dei registri degli eventi su Windows. I registri degli eventi contengono informazioni preziose sulle attività dell’organizzazione: se sono gestiti male o non sono monitorati e trattati, i potenziali rischi potrebbero non essere visti o anticipati.

Violazione della sicurezza dell’Active Directory: quali conseguenze per il SI?

Una violazione della sicurezza dell’Active Directory può avere ripercussioni importanti per l’intera azienda. Può paralizzare o rallentare il SI e limitare la collaborazione: ogni utente potrà collegarsi alla propria postazione, ma il suo lavoro sarà esclusivamente locale, poiché non avrà più accesso alle e-mail o alla condivisione dei dati.

La ricostruzione del SI rappresenta anche una perdita di tempo e di produttività, dal momento che una parte di esso deve essere isolata per poterlo ricostruire da zero. E c’è di peggio: in alcuni casi, è necessario ricostruire l’intera infrastruttura Active Directory, o addirittura gran parte dell’intero SI, se il componente è così critico da far sorgere dubbi sulla sicurezza dell’intero SI.

Protezione dell’Active Directory: 3 buone pratiche

La protezione dell’Active Directory inizia con l’applicazione di buone pratiche di igiene informatica, come:

- il mantenimento dei sistemi aggiornati;

- l’introduzione di criteri per le password efficaci;

- la separazione degli account di amministratore e utente;

- la definizione di un processo di verifica periodica degli accessi non autorizzati.

Incoraggiare l'”hardening” dell’Active Directory significa anche impostare un progetto di modello di amministrazione di terze parti. Questa pratica, nota anche come “modellazione a livelli”, consiste nell’organizzare il proprio SI in diversi strati ermetici per separare i componenti in base al loro livello di importanza e per evitare che un hacker utilizzi uno strato compromesso per infiltrarsi negli altri.

Un’altra opzione è quella di proteggere gli accessi con privilegi elevati tramite una soluzione di Privileged Access Management (o PAM), che monitora, rileva e blocca gli accessi non autorizzati alle risorse critiche.

La sicurezza dell’Active Directory è fondamentale. Hai qualche dubbio? Controlla l’intero dominio. La protezione dell’Active Directory deve essere considerata un progetto a sé stante, da affrontare con competenze specialistiche. Ciò significa conoscere le vulnerabilità, ma anche applicare le buone pratiche per proteggere il proprio SI da un attacco informatico ed evitare di doverlo ricostruire!